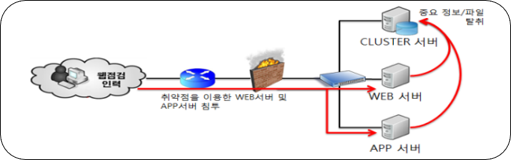

네트워크 환경 및 네트워크 장비에 대한 보안성 검토 실시

∙ 네트워크 구성분석

∙ 운영 및 모니터링 관리

∙ 네트워크 구성, 접근제어, 가용성

∙ 패스워드/로그/원격관리, 보안설정

통합 검색

통합 검색

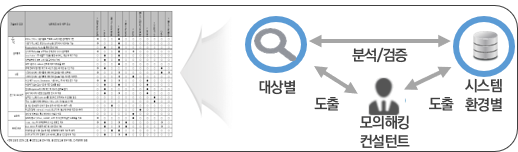

보안 취약점 진단 대상

네트워크 환경 및 네트워크 장비에 대한 보안성 검토 실시

∙ 네트워크 구성분석

∙ 운영 및 모니터링 관리

∙ 네트워크 구성, 접근제어, 가용성

∙ 패스워드/로그/원격관리, 보안설정

→ 네트워크를 통한 보안 위협 최소화

서버의 OS, DB에 대한 계정관리, 서비스 보안 등 다각적인

취약점 진단

∙ 보안정책 및 접근통제 관리

∙ TCP/IP 구성, 운영체제 취약점

∙ 계정관리, 파일시스템, 불필요서비스

∙ 원격접속, 감사정책, 레지스트리

∙ 응용서비스, 보안설정, 패스워드

→ 가용성, 무결성, 기밀성 확보

방화벽, IDS, VPN 등의 보안시스템에 대한 보안성 검토 실시

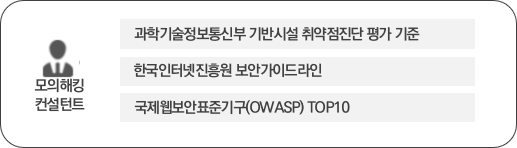

· 대상기업 클라우드 서비스 환경 분석 모의해킹 대상 선별

· 점검 대상별, 시스템 환경별 주요 취약점 점검 대상 분석

· 주요 대상 별 점검 항목 확인 및 최신 트렌드 수집

· 외부자 관점의 시나리오 수립

· 접근 가능한 다양한 시나리오 작성, 검증 수행

· 점검 수행 중 발견된 취약점 활용 신규 시나리오 개발

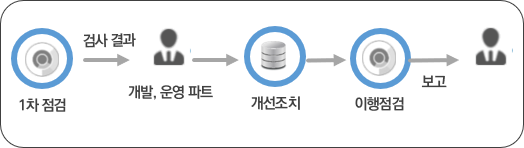

· 모의해킹 점검 도출 취약점에 대한 개선 조치 지원

· 개선 완료 후 이행 점검을 통한 취약점 제거 확인 지원

소스코드 진단 개요

· 소스코드 진단은 행정안전부 시큐어코딩 가이드 47개 보안 약점 검출

·소프트웨어 보안 약점 진단원 투입을 통한 소스코드 진단 수행

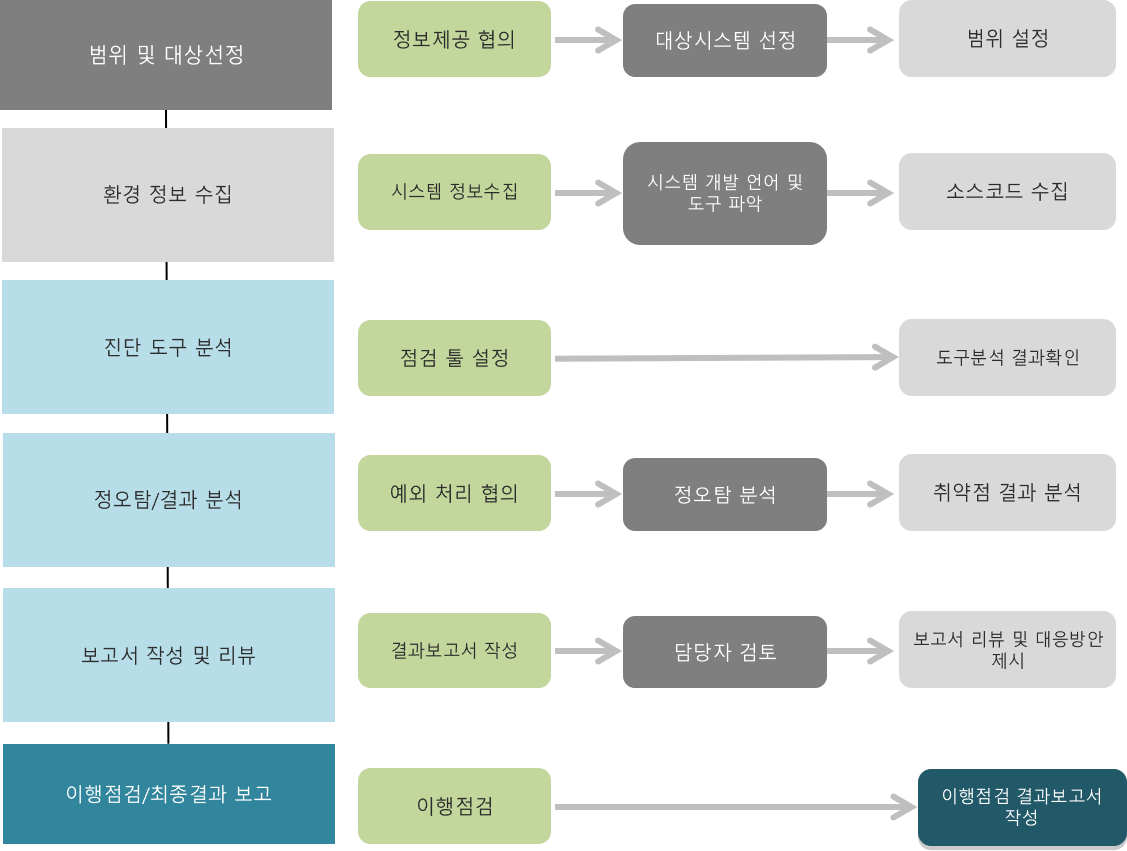

소스코드 보안 약점 분석 단계

1. 프로젝트 생성

2. 진단 대상 프로젝트 소스코드 디렉터리 지정 및 일괄 분석 배치 파일 생성

3.프로젝트 환경에 맞는 커맨드/GUI 분석 수행

4. 분석 결과 수행

정오탐 분석

· 개발자의 코딩 의도 및 해당 코드

사용빈도, 시스템 내 중요도 등을

고려

· WAS 설정 등 시스템 설정에

대하여 고려

· 개발 표준 정의서 등 설계 문서 고려

결과 분석

· 시스템 환경을 고려하여 분석 결과에 대한 대응 방안 수립

· 정탐코드와 제외 항목에 대한

의견 작성